Im Internet of Things ist der Übertragungskanal als beliebig unsicher anzunehmen. IoT Geräte sind oft ungenügend geschützt. Können programmierbare Smart Cards eingesetzt werden um diese zu schützen?

Secure Internet of Things (IoT), Smart Card als Secure Element, Java Card, Kryptographische Algorithmen,

Datagram Transport Layer Security (DTLS), Constraint Application Protocol (CoAP)

Inwieweit können programmierbare Smart Cards als Secure Elements in der Gebäudeautomation eingesetzt werden? Einerseits um Protokollteile der Sicherheits- und Applikationsschicht von IoT Geräten zu übernehmen. Andererseits sollen IoT Geräte damit, trotz der Gefahr von Fremdeinwirkung, ihren Sicherheitsanforderungen weiterhin gerecht werden. Ziel dieser Forschungsarbeit ist, aufzuzeigen welche Sicherheitsmerkmale und Protokollteile der Sicherheits- und Applikationsschicht von IoT Geräten auf Smart Cards ausgelagert werden können. Dabei sind die Möglichkeiten der verwendeten Smart Card von Swissbit aber auch deren Grenzen zu untersuchen und aufzuzeigen.

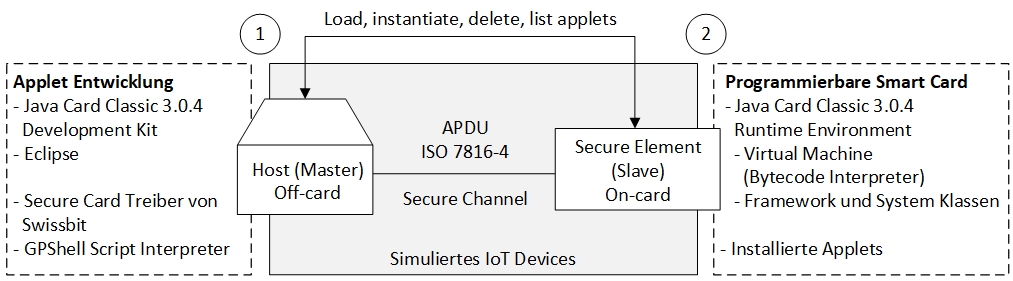

Da in dieser Projektarbeit keine IoT Geräte mit integrierter Smart Card zur Verfügung stehen, werden die Experimente in einer simulierten Umgebung entwickelt und betrieben. Hierfür steht eine Micro SD Memory Card von Swissbit zur Verfügung, die eine programmierbare Smart Card enthält. Diese Memory Card wird in einen Computer integriert. Die folgende Abbildung 1 zeigt die etablierte Umgebung für die Entwicklung und Installation von Applet Programmen für die Smart Card.

Abbildung 1: Infrastruktur für die Applet Entwicklung und Installation auf der Smart Card

Beschreibung der in Abbildung 1 dargestellten Infrastruktur:

Testaufbau

Die Funktionalität der entwickelten und auf der Smart Card installierten Applets aus den durchfgeührten Experimenten wird zuerst in einem Testaufbau geprüft. Dabei werden auch die Laufzeiten für die Durchführung der Vorgänge mit der Smart Card gemessen und ausgewertet.

Demonstrator Applikation

Im zweiten Schritt werden die entwickelten Vorgänge in eine Demonstrator Applikation integriert.

Dabei ist das Ziel, die durchgeführten Experimente in Benutzeroberflächen nachvollziehbar darzustellen.

Für die Entwicklung der Demonstrator Applikation wird Java und JavaFX eingesetzt.

Um die Möglichkeiten und Grenzen der verwendeten Smart Card zu erforschen sowie die Auslagerung von Teilen des IoT Protokollstapels auf die Smart Card durchzuführen ist die Projektarbeit in zwei Arbeitsgebiete unterteilt.

Innerhalb der beiden Arbeitsgebiete werden Experimente/Szenarien durchgeführt, denen ein definiertes Entwicklungsziel zu Grunde liegt.

Dadurch beinhaltet jedes Experiment/Szenario ein Ergebnis.

Sowohl die Arbeitsgebiete als auch die darin durchgeführten Experimente/Szenarien sind aufeinander aufbauend.

| 1. Arbeitsgebiet | Etablierter, grundlegender kryptographischer Prozess |

|---|---|

| Die Umsetzung des Prozesses mit der Smart Card ermöglicht die von der Smart Card unterstützten kryptographischen Algorithmen auszutesten. Der Schwerpunkt dieses Arbeitsgebietes ist somit die Erforschung der Möglichkeiten und Grenzen der eingesetzten Smart Card. Zudem bilden die Ergebnisse und Erkenntnisse aus den Experimenten eine Grundlage für das zweite Arbeitsgebiet. | |

| » Detailseite | |

| 2. Arbeitsgebiet | Auslagerung von Teilen des IoT Protokollstapels auf das Secure Element |

| Im ersten Schritt wird eine erweiterte Infrastruktur etabliert, die den sicheren Datenaustausch mit den Protokollen DTLS und CoAP ermöglicht. Mit dem Californium Framework werden hierfür die Client/Server Endpoints implementiert. In weiteren Experimenten werden die DTLS und CoAP Protokolle in einer eigenen Client Implementierung schrittweise auf die Smart Card ausgelagert. | |

| » Detailseite | |

| Projektdauer: | 1 Semester |

| Aufwand: | 360 Stunden |

| Teamgrösse: | 1 Person |

| Arbeit als: | Bachelor Thesis |

Oskar Camenzind

Siemens Schweiz AG,

Building Technologies Division

Gubelstrasse 22

6300 Zug

siemens.ch/buildingtechnologies

Markus Plüss

Prof. Dr. Wolfgang Weck, wolfgang.weck@fhnw.ch